博主前阵子工作的时候注意到命令行的dir命令有个“/Q”参数,可以获取到文件的所有者,也可通过该技巧快速定位攻击者留下的木马后门。

仔细研究了一下后发现这个参数还是比较有价值的,特别是在检查windows服务器被攻击的时候。

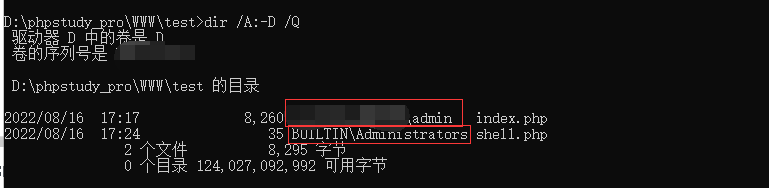

举个例子🌰:黑客小张通过SQL注入执行力mysql写了一个木马后门“shell.php”到网站根目录,

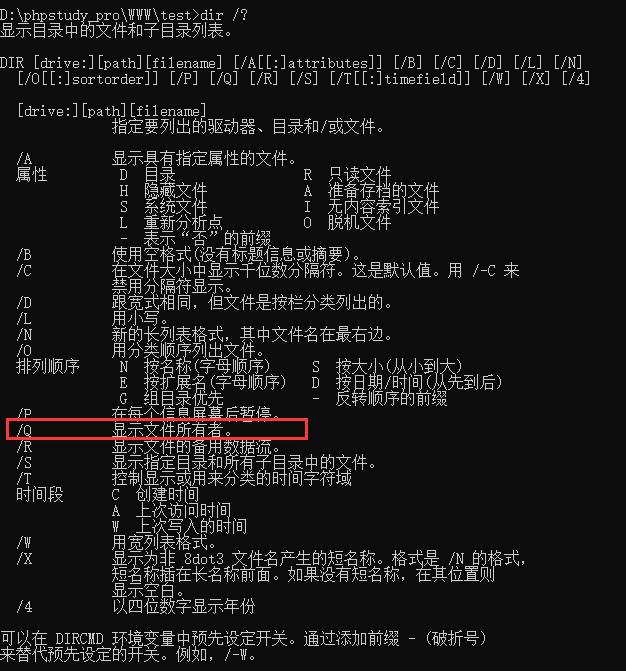

当我们检查的时候,在网站目录执行“dir /Q”(“/A:-D参数是不显示’.’和’..’文件夹,此处仅为了截图方便,不详细解释完整含义”)。

可以很明显的看出来inde.php和shell.php的所有者不同,所以可以通过这种方法来快速的排查主机、服务器上有哪些文件为“不正常用户”所创建,例如某些windows服务器搭建“Sqlserver”后会创建一个用户为“MSSQL”,如果此时网站存在sql漏洞,被黑客利用写出后门或者执行力wget之类的话,文件所有者也会与正常使用的用户不同。

PS:上述的例子🌰只是一个引子,希望可以帮大家扩展思路。

PPS:要是觉着有用的话,欢迎收藏转发本博客

PPPS:博主邮箱wangyeyu2015@gmail.com,大家有疑问欢迎通过邮箱与我取得联系。