今天博主分享jpg格式的溯源,书接上文。

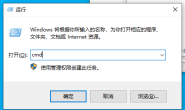

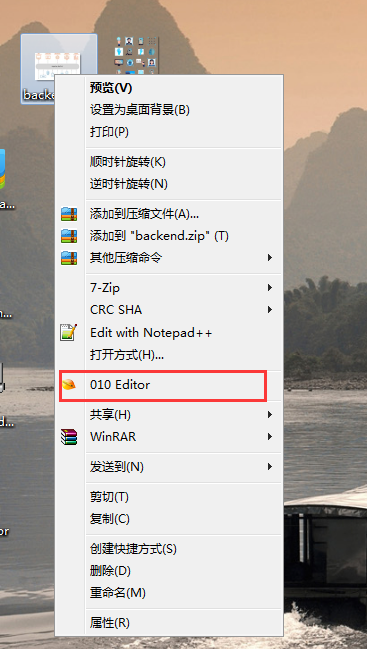

首先找到一个使用Adobe编辑过的jpg,我们右键,使用010 Editor打开

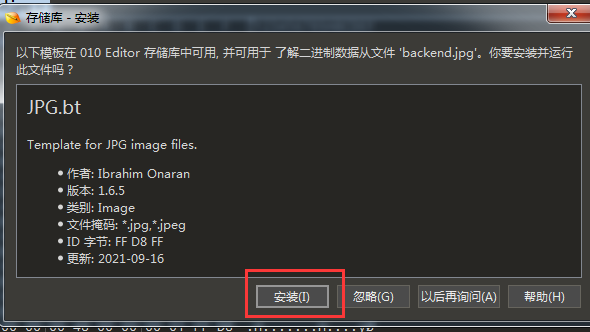

安装模板

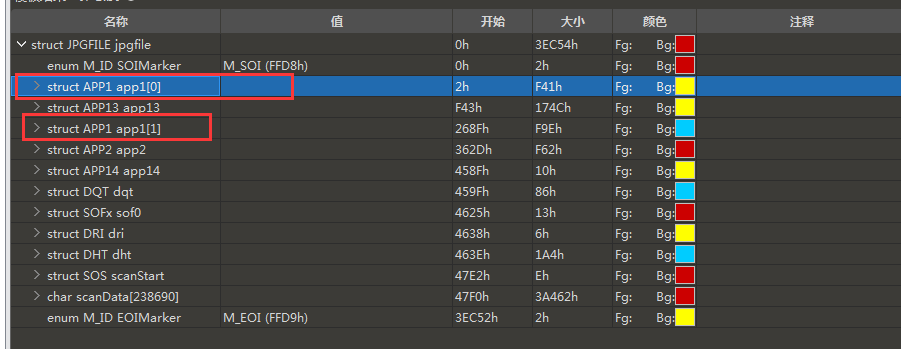

然后我们依次展开结构体“APP1”

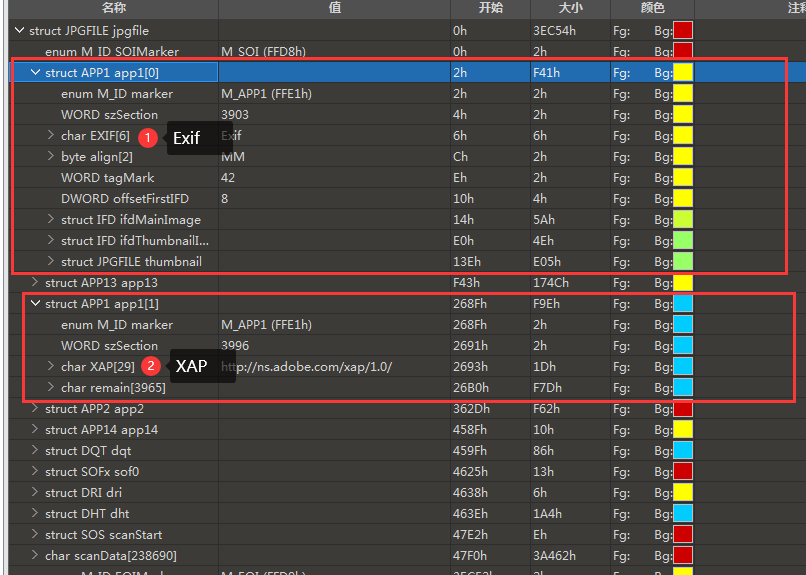

我们可以看到第一个APP1结构体“app1[0]”存储的是Exif信息,第二个结构体“app1[1]”存储的是XAP信息。

我们可以先展开第一个结构体“app1[0]”->“struct IFD ifdMainImage”我们可以看到关键字“Adobe Photoshop 21.1 (Macintosh)”和“2020:03:26 16:31:10”,这表明了该图片的制作软件、操作系统及时间。

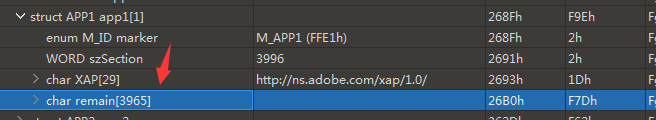

在一般情况下,我们会更关心XAP中的信息。我们点击选中XAP的数据部分“char remain[3965]”,这时将会在编辑区同步选好该部分的数据。

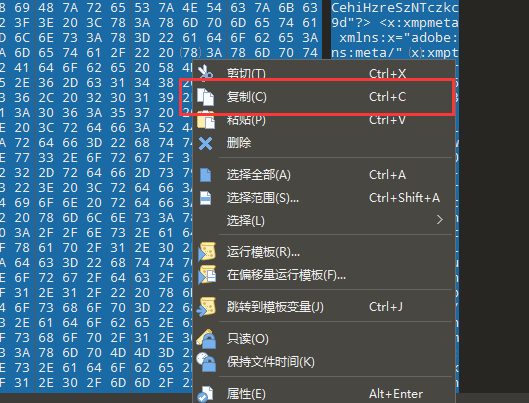

我们右击选中的编辑区选中的文本,选择复制。

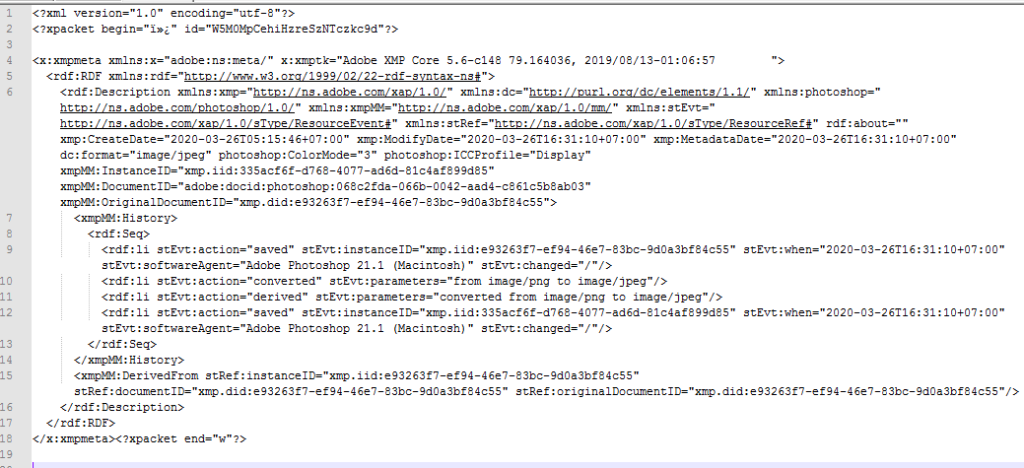

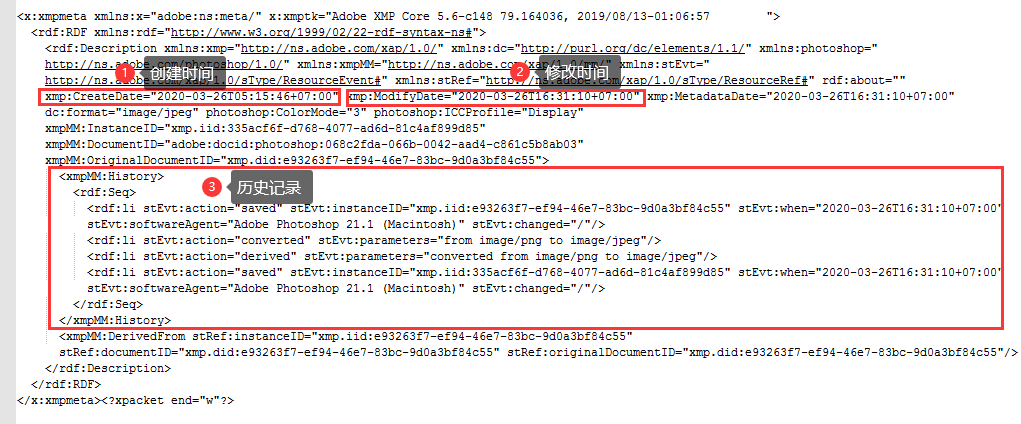

将其按照XML格式化后粘贴到编辑器中。

我们可以看到比较重要的有:创建时间、修改时间、历史记录,并从其中获得时区、操作系统等等。

从而研判图片制作者的背景信息。

最后,希望大家有所收获。

PS:欢迎点赞、分享、转发本博客。

转载请注明:夜羽的博客 » 【原创】通过图片进行攻击溯源-JPG